Dit artikel geeft achtergrond informatie over hacking en gebruik van gebruikersnaam en wachtwoorden met WordPress.

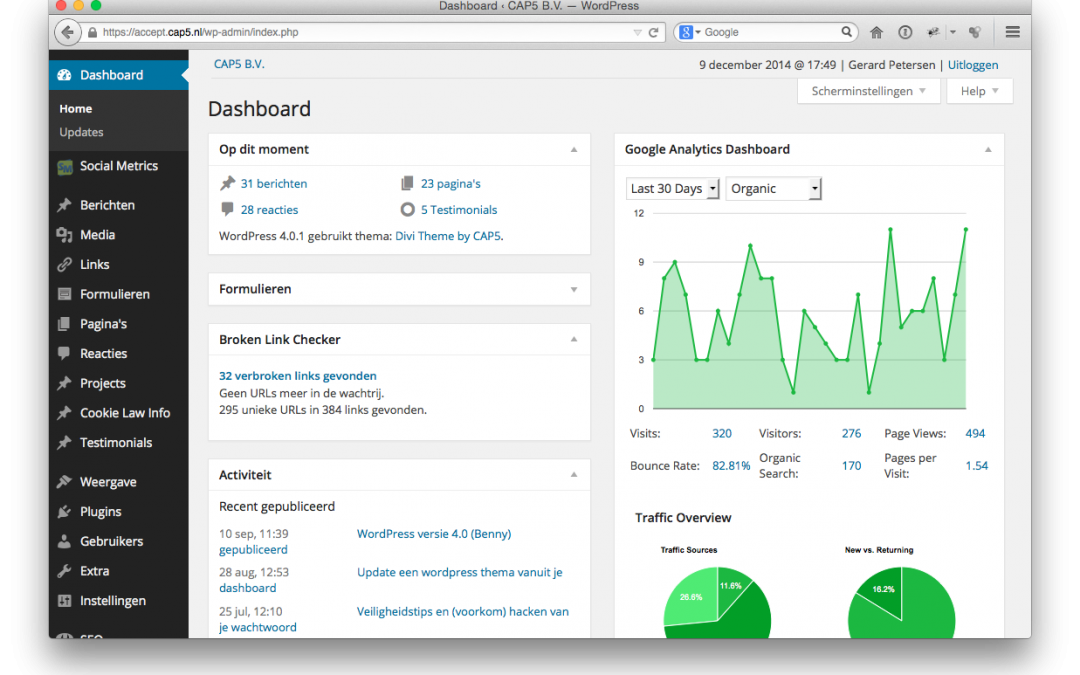

CAP5 is met regelmaat van de klok bezig met beveiliging en gedrag daaromtrent. Zo is er de afgelopen tijd wat ongebruikelijke scan activiteit waargenomen.

Om de een of andere reden was men opzoek naar “/author/*” urls. Dat zijn de persoonlijke pagina’s van bloggers en/of beheerders op WordPress websites. Ik heb al menige kritische hack poging gezien maar vroeg me af waarom je naar auteur pagina’s zou zoeken. De aanleiding overigens, is een opeenvolging van eerdere url opvragingen geweest op diversen websites. Na enige nadenken kwam ik tot de conclusie dat daar best waardevolle informatie te vinden is.

Voor alle website eigenaren wil ik eerst even de beveiligingskant op het hart drukken. Ik verzoek je iedereen die je toegang geeft tot jouw website te vragen moeilijke wachtwoorden en gebruikersnamen te gebruiken. Dit geldt voor jou maar ook voor je vaste ‘web man’. Vraag hem of haar hierom want zij horen niet voor minder te gaan. Hanteer gerust gebruikersnamen van 10 tot 15 karakters en gebruik lange, bij voorkeur gegenereerde, wachtwoorden.

Standaard admin? Nee toch zeker!

Ik verzoek je met klem geen standaard “admin” te gebruiken maar een andere naam te kiezen voor jouw beheer account. We verplaatsen ons even in hoe een hacker naar inbraak kijkt. Als je lang genoeg op een matige beveiligde website aan de slag gaat kom je vanzelf binnen. Ik doel in dit artikel op de ‘snelle inbraak’ die hij op zoveel mogelijk websites probeert toe te passen. Daar wordt vaak de bekende google zoekmachine voor in gezet. Klik/google maar eens op de volgende combinatie van zoek termen (de link komt uit op de google zoekmachine):

wp-content -inurl:wordpress -intitle:wordpress

![]() Ruwweg 1,2 triljard resultaten; dus de WordPress websites zijn prima te vinden. Als je deze informatie met een zelf geschreven programmaatje verzameld (en dat gebeurd) kan je ook testen of de naam “admin” bestaat. De gebruikersnaam is zoals je weldra zal lezen eenvoudig te achterhalen, maar op geautomatiseerde verwerking van zoekresultaten helpen alle getroffen maatregelen mee. Zoals je hieronder ziet laat WordPress zonder gebruik van extra plugins zien of een gebruikersnaam bestaat.

Ruwweg 1,2 triljard resultaten; dus de WordPress websites zijn prima te vinden. Als je deze informatie met een zelf geschreven programmaatje verzameld (en dat gebeurd) kan je ook testen of de naam “admin” bestaat. De gebruikersnaam is zoals je weldra zal lezen eenvoudig te achterhalen, maar op geautomatiseerde verwerking van zoekresultaten helpen alle getroffen maatregelen mee. Zoals je hieronder ziet laat WordPress zonder gebruik van extra plugins zien of een gebruikersnaam bestaat.

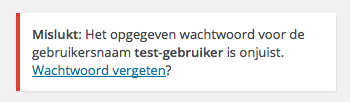

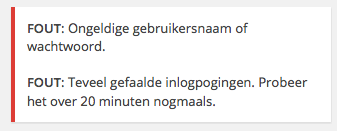

Een fout wachtwoord maar bestaande naam:

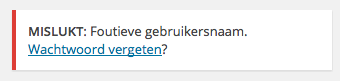

Een onbekende naam:

Zoals het voorbeeld weergeeft, afhankelijk van de foutmelding kunnen we vaststellen of de gebruikersnaam bestaat. Zo kan elk stukje informatie helpen bij het onrechtmatig toegang verschaffen. Hebben we van de naam/wachtwoord combinatie de gebruikersnaam te pakken is er dus 50% van de ‘sleutel’ bekend.

In het geval van een slecht beveiligde website kan je nu dus wachtwoorden gaan proberen, net zo lang tot je binnen bent. En ook daar zijn programma’s voor te krijgen of relatief eenvoudig zelf te schrijven. Met de huidige computerkracht kost het om een wachtwoord te achterhalen van 10 karakters echt geen weken meer. Even een gekscherende vergelijking, maar al ga je een maand op vakantie is de slagingskans jouw huis binnen te dringen, omdat we de sleutel kunnen achterhalen, dus bijna 100%.

Nu is het met huizen anders want dan heb je meestal je buren die een oogje in het zeil houden. Maar hou jij de hele dag je website in de gaten? Of die van je buren als zij op vakantie zijn? Dat doet CAP5 overigens wel voor je als je van onze WordPress Hosting gebruik maakt. Zo niet, dan hoor je in geval van problemen meestal van anderen, als het al te laat is, dat je website niet bereikbaar of gehackt is.

Het login proces verbeterd

Het hierboven geschetste probleem van het naamraden en ongelimiteerd wachtwoorden proberen kan je oplossen m.b.v. een plugin. Er zijn diversen plugins voor beveiliging in omloop die je daarbij kunnen helpen. Wat je namelijk minimaal wilt is het volgende.

Nu is de melding “Naam óf wachtwoord is niet correct” en weet je, zoals het hoort, niet welke er foutief is ingevuld. Een goede plugin sluit je na een aantal foutieve wachtwoorden daarbij ook nog eens buiten voor bijvoorbeeld 20 minuten. Ik zal je de berekening besparen, maar het verschil tussen onbeperkt wachtwoorden proberen of na 3 foutieve pogingen 20 minuten niets kunnen is groot genoeg om inbraak te voorkomen.

Het voorbeeld komt van de plugin “Limit login Attempts” welke helaas zwaar verouderd is en ik derhalve niet wil adviseren. Robuuste alternatieven, voor als je zelf de beveiliging doet, zijn:

LETOP: Voornoemde plugins zijn eenvoudig geïnstalleerd, maar beveiliging is een specialistisch vakgebied. Laat je helpen en/of adviseren!

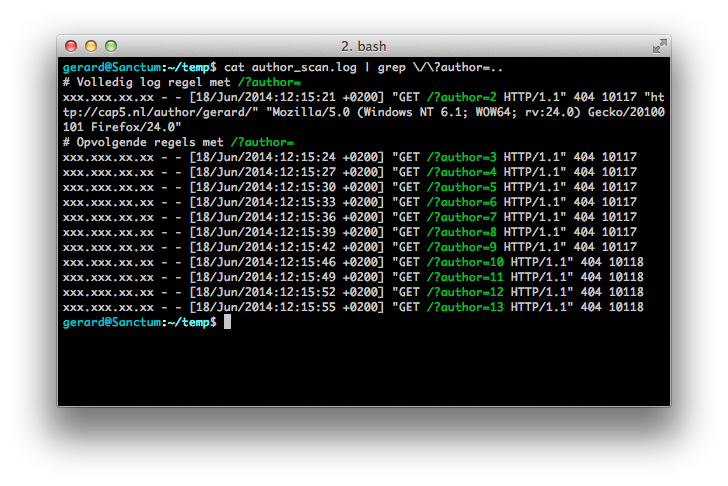

Nu is het eigenlijk zo dat je het hierboven geschetste naam/wachtwoord probleem bij WordPress slechts deels oplost. Je kan zonder extra maatregelen op een WordPress website nog steeds zoeken naar gebruikersnamen op basis van author urls. Dat is waar ik deze post mee begon en het werkt als volgt. Met dat je op je WordPress website “/?author=1” opvraagt, krijg je automatisch in de url de gebruikersnaam terug, namelijk “/author/je-naam”. Met bezoekersgemak als uitgangspunt natuurlijk fantastisch maar vanuit beveiligingsperspectief bezien niet zo handig.

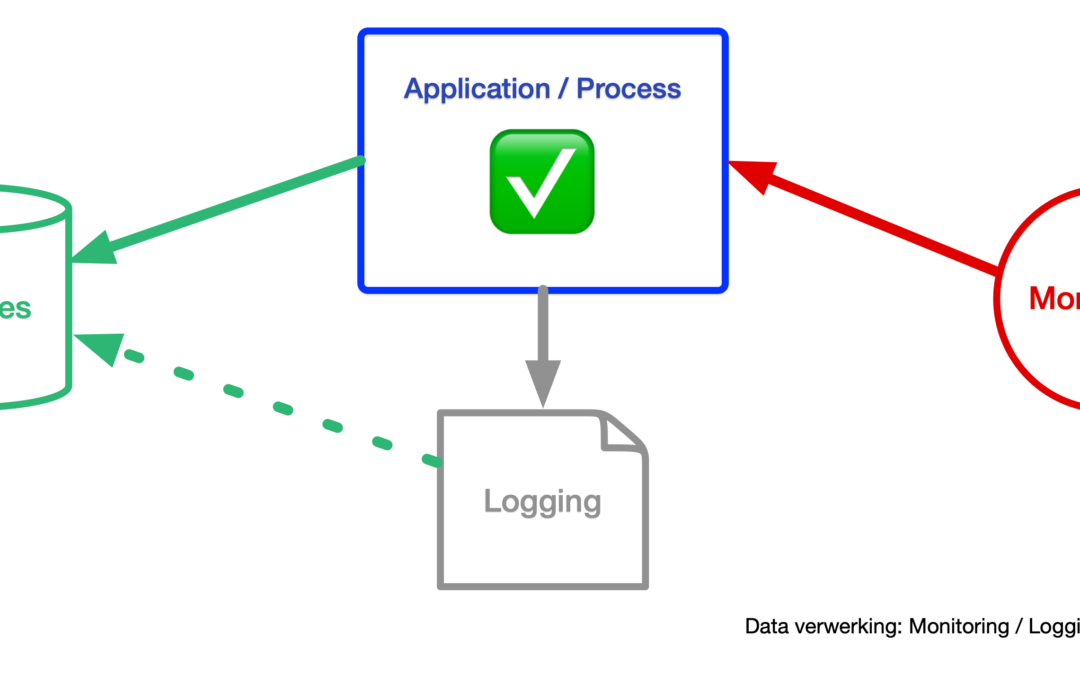

Zoals uit de systeem logging blijkt (screenshot bovenaan met author=1, author-2, etc) probeerde men hier alle gebruikersnamen te achterhalen. Die krijg je immers netjes terug en het is dus een kwestie van met je speciale programmaatje opvangen in een lijstje. Wat je overigens niet altijd met een plugin oplost maar CAP5 wel voor je doet is actieve bewaking. Het binnen krijgen van “404 – Pagina niet gevonden” pogingen alsook andere scan methoden worden bij CAP5 gedetecteerd. Als CAP5 WordPress Hosting klant is je website dus altijd up to date en krijgt hij extra aandacht.

Om bij het voorbeeld te blijven (want er zijn nog veel meer methoden); Al ken je de gebruikersnaam niet duurt het in theorie 2x zo lang voor dat ze jou wachtwoord achterhalen. Dus rara welke website kiezen ze eerst als je helemaal geen maatregelen neemt. Uiteraard is de naam, zoals je gezien hebt te achterhalen als je goed gaat zoeken. Echter kan ik je verzekeren dat ze op 1,2 triljard websites die zoektocht geautomatiseerd doen en dan helpen alle gezonde maatregelen.

Ik vergeet nooit toen ik op mezelf ging wonen dat mijn vader zei: Als je voor het oog al een slot extra op je deur hebt ten opzichte van de buren zullen de dieven eerst hun deur kiezen. Zoals je ziet maak ik er nog steeds gebruik van, en het werkt ook vandaag de dag in het digitale tijdperk nog steeds. Thanks Pap!

Ik vergeet nooit toen ik op mezelf ging wonen dat mijn vader zei: Als je voor het oog al een slot extra op je deur hebt ten opzichte van de buren zullen de dieven eerst hun deur kiezen. Zoals je ziet maak ik er nog steeds gebruik van, en het werkt ook vandaag de dag in het digitale tijdperk nog steeds. Thanks Pap!

Nu doet CAP5 aan actieve brute force protectie (Zie brute force op wikipedia) en andere bewaking dus daar zit je als ondernemer gebakken. Wees je er echter wel bewust van wat je met je account gegevens doet. Je legt je huissleutels ook niet op de tuintafel als je een maand met vakantie gaat.

Op het moment van schrijven zijn er enkele actuele (engelse) artikelen gepubliceerd m.b.t. Malware injectie pogingen en zwakheden in plugins:

- ZDNET: WordPress plugin vulnerabilities affect 20 million downloads

- SUCURI: Massive Malware Infection Breaking WordPress Sites

Mocht je naar aanleiding van dit artikel vragen hebben ben je van harte welkom.

Is jou site wel eens gehackt? Hoe kwam je er achter en hoe heb je het opgelost? Ik hoor het graag.